Zielsystem

Zielsystem ist eine Nextcloud-Instanz auf eigener Hardware im lokalen Netz.

- Die Instanz kann sowohl öffentlich als auch auf das lokale Netz beschränkt betrieben werden.

- Die Instanz wird nächtlich bei einem Backup-Provider über das Internet gesichert. Die Sicherung erlaubt einfache Wiederherstellung der Instanz im Zustand zur Zeit der Sicherung.

- Voraussetzung zur Replikation der Instanz aus einem Backup ist ein kompatibler Linux-Server, der unter der Domäne im Internet erreichbar ist. Dementsprechend kann bei Ausfall der eigenen Hardware die Instanz

- sowohl auf eigene Ersatzhardware,

- als auch – vorübergehend – auf einen gemieteten virtuellen Server (VPS) ausgelagert werden.

Nextcloud services müssen unter Domainnamen mit gültigem SSL-Zertifikat angesprochen werden1.

Im lokalen Netz sind Zugriffe auf die Instanz jedoch performanter, wenn sie die lokale IP-Adresse benutzen, d.h. ohne den zur Namensauflösung nötigen Umweg über die öffentliche IP-Adresse zu machen.

Um das ermöglichen, muß der benutzte Namensserver auf die lokale IP-Adresse der Instanz zeigen. Das kann – etwa für Testzwecke – durchaus in einem öffentlichen DNS passieren, wenn man hinnimmt, daß die Domain öffentliche bekannt ist, öffentliche Zugriffe aber auf Fehler laufen. Vorzuziehen ist dem ein lokaler DNS (domain name server).

Diese Konfiguration kombiniert Zugriffe aus dem Internet über die externe IP mit effizienten Zugriffen über die lokale IP aus dem lokalen Netz. Will man darüberhinaus die Instanz vom Internet abschirmen, braucht man einen reverse proxy server, auf dessen IP die Domäne verweist, und der

- anstatt der Nextcloud-Instanz selbst das SSL-Zertifikat der Domäne verwaltet, sowie

- HTTPS-Zugriffe an die Instanz lokal weiterleitet und

- ggf. weitere Domänen und Services bedienen kann, z.B. WordPress.

Läuft die Nextcloud-Instanz nicht im Heimnetz, sondern auf einem Server im Internet, z.B. einem virtuellen privaten Server (VPS), sind Zugrffe mit lokaler IP nicht relevant. Der letztgenannte Aspekt jedoch durchaus.

Unsere Installation zielt unter anderem darauf ab, Wechsel zwischen den Konfigurationen möglichst einfach zu machen:

- lokale, öffentlich erreichbare Instanz

- lokale, private Instanz

- öffentliche Instanz (VPS)

Installation

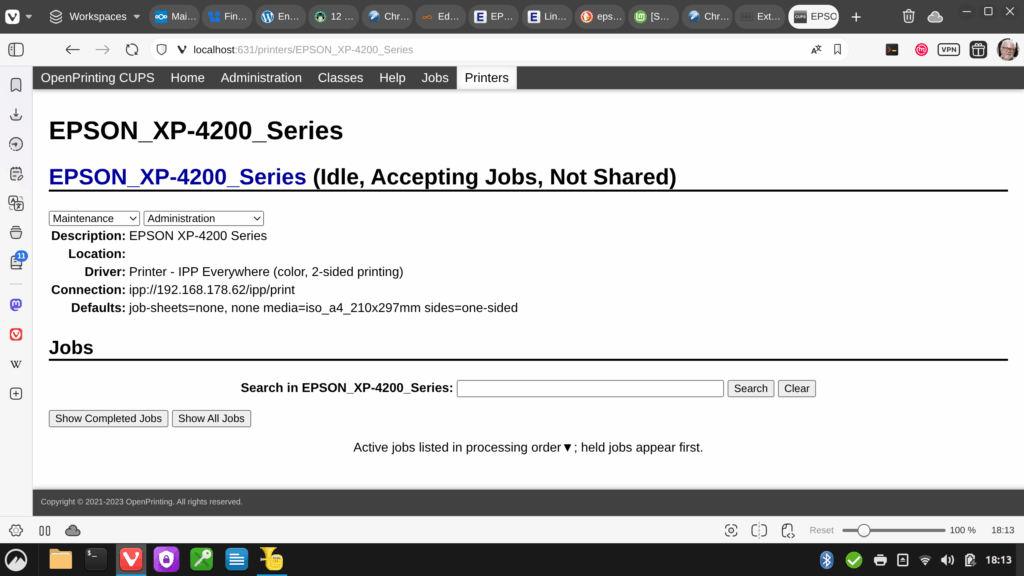

siehe hier